Помогите пож-та найти ошибку в моих настройках...

Задача: Есть канал 50 Мбит. Есть 10 обычных юзеров + 1 шеф.

Тарфик нужно разделить следующим образом:

10 пользователей имеют в своем распоряжении 30 Мбит на всех

- если в сети один пользователь он может занять все 30 Мбит

- если в сети два пользователя они имеют по 15 Мбит

- и т.д.

- если в сети все 10 пользователей, каждый получит не более 3 Мбит

шеф всегда должен иметь в своем распоряжении 40 Мбит

- если в сети шеф и 2 пользователя, то шеф получит 40 Мбит, а пользователи по 5 Мбит [40 + 2*5 = 50]

- если в сети шеф и 10 пользователий, то шеф получит 40 Мбит, а пользователи по 1 Мбит [40 + 10*1 = 50]

Как я это настраивал: Для начала определил список адресов для обычных пользователей:

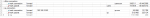

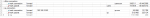

Затем создал правило маркировки подключения для этих пользователей:

и маркировку пакетов в рамках этого подключения:

Аналогично создал правило маркировки подключения для оператора (шеф):

и маркировку пакетов в рамках этого подключения:

В итоге получилась следующая картина:

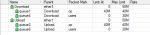

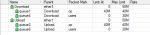

Далее создал два типа PCQ:

И создал следующее дерево очередей:

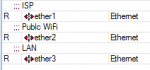

Вот как распеределены интерфейсы:

В итоге когда я пытаюсь проверирь лимитирование скорости (на speedtest.net), я вижу, что все очереди остаются в зеленом состоянии, а скорость никак не ограничивается:

Подскажите что я делаю не так?

.

.