Victor_VG Цитата: а каталог при создании профиля создаёт сама ОС

Переведи не понял, какой каталог... у мну ваще по всему диску C: нет каталога CrashDumps, т.е. программа у мну не установлена в систему. Работаю с прогой из выложенного тобой архива, в котором лежит второй архив processhacker-2.36-bin.zip

[more=Список]:: Tread №1 (ThID №4836):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeWaitForSingleObject+0x2c0

4, ntoskrnl.exe!_misaligned_access+0x7c

5, ntoskrnl.exe!KeIsAttachedProcess+0x9d1

6, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

7, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

8, ntoskrnl.exe!KeWaitForSingleObject+0x2c0

9, ntoskrnl.exe!NtWaitForSingleObject+0xb2

10, ntoskrnl.exe!setjmpex+0x34a3

11, ntdll.dll!ZwWaitForSingleObject+0xa

12, ProcessHacker.exe!PhInitializeProviderThread+0x266

13, ProcessHacker.exe+0x11f4

14, kernel32.dll!BaseThreadInitThunk+0x22

15, ntdll.dll!RtlUserThreadStart+0x34

:: Tread №2 (ThID №4592):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeWaitForSingleObject+0x2c0

4, ntoskrnl.exe!NtWaitForSingleObject+0xb2

5, ntoskrnl.exe!setjmpex+0x34a3

6, ntdll.dll!ZwWaitForSingleObject+0xa

7, ProcessHacker.exe!PhInitializeProviderThread+0x266

8, ProcessHacker.exe+0x11f4

9, kernel32.dll!BaseThreadInitThunk+0x22

10, ntdll.dll!RtlUserThreadStart+0x34

:: Tread №3 (ThID №4480):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeWaitForMultipleObjects+0x403

4, ntoskrnl.exe!ObWaitForMultipleObjects+0x289

5, ntoskrnl.exe!ExInitializeRundownProtectionCacheAware+0x59a

6, ntoskrnl.exe!setjmpex+0x34a3

7, ntdll.dll!ZwWaitForMultipleObjects+0xa

8, sechost.dll!LookupAccountSidLocalW+0x3cb

9, sechost.dll!ControlTraceW+0x834

10, ExtendedTools.dll+0x4781

11, ProcessHacker.exe+0x11f4

12, kernel32.dll!BaseThreadInitThunk+0x22

13, ntdll.dll!RtlUserThreadStart+0x34

:: Tread №4 (ThID №3336):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeWaitForSingleObject+0x2c0

4, ntoskrnl.exe!_misaligned_access+0x7c

5, ntoskrnl.exe!KeIsAttachedProcess+0x9d1

6, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

7, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

8, ntoskrnl.exe!KeWaitForMultipleObjects+0x1ed

9, win32k.sys!W32pArgumentTable+0x2ad4

10, win32k.sys!W32pArgumentTable+0x63d

11, win32k.sys!W32pArgumentTable+0x26f1

12, win32k.sys!EngCopyBits+0xbe0a

13, win32k.sys!W32pArgumentTable+0x51a

14, ntoskrnl.exe!setjmpex+0x34a3

15, user32.dll!GetMessageW+0x5a

16, user32.dll!GetMessageW+0x25

17, ProcessHacker.exe!PhFormatLogEntry+0x19c6

18, ProcessHacker.exe!PhFormatLogEntry+0x17c3

19, ProcessHacker.exe!mxmlSetText+0x54a4

20, kernel32.dll!BaseThreadInitThunk+0x22

21, ntdll.dll!RtlUserThreadStart+0x34

:: Tread №5 (ThID №2344):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeWaitForMultipleObjects+0x403

4, ntoskrnl.exe!ObWaitForMultipleObjects+0x289

5, ntoskrnl.exe!ExInitializeRundownProtectionCacheAware+0x59a

6, ntoskrnl.exe!setjmpex+0x34a3

7, ntdll.dll!ZwWaitForMultipleObjects+0xa

8, KernelBase.dll!WaitForMultipleObjectsEx+0xed

9, kernel32.dll!WerpLaunchAeDebug+0x23a1

10, kernel32.dll!WerpLaunchAeDebug+0x1dc3

11, KernelBase.dll!UnhandledExceptionFilter+0x23f

12, ntdll.dll!TpDbgDumpHeapUsage+0x143

13, ntdll.dll!TpDbgDumpHeapUsage+0x9b9

14, ntdll.dll!memset+0xb679

15, ntdll.dll!_C_specific_handler+0x96

16, ntdll.dll!wcstok_s+0x34be

17, ntdll.dll!_chkstk+0x9d

18, ntdll.dll!RtlRaiseException+0xf67

19, ntdll.dll!KiUserExceptionDispatcher+0x3a

20, ProcessHacker.exe!PhCreateString+0x7

21, FirewallMonitorPlugin.dll+0x32c1

22, FWPUCLNT.DLL!FwpmEventProviderIsNetEventTypeEnabled0+0x2ea

23, ntdll.dll!RtlDetectHeapLeaks+0xdb

24, ntdll.dll!LdrInitializeThunk+0xa2a

25, ntdll.dll!RtlFreeUnicodeString+0x1c51

26, kernel32.dll!BaseThreadInitThunk+0x22

27, ntdll.dll!RtlUserThreadStart+0x34

:: Tread №6 (ThID №744):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeRemoveQueueEx+0x26d

4, ntoskrnl.exe!KeIsAttachedProcess+0x17a2

5, ntoskrnl.exe!KeIsAttachedProcess+0xe53

6, ntoskrnl.exe!setjmpex+0x34a3

7, ntdll.dll!ZwWaitForWorkViaWorkerFactory+0xa

8, ntdll.dll!RtlFreeUnicodeString+0x1ab6

9, kernel32.dll!BaseThreadInitThunk+0x22

10, ntdll.dll!RtlUserThreadStart+0x34

:: Tread №7 (ThID №364):: стек вызовов::

0, ntoskrnl.exe!KeIsAttachedProcess+0x92e

1, ntoskrnl.exe!KeWaitForMultipleObjects+0x140f

2, ntoskrnl.exe!KeWaitForMultipleObjects+0xcb9

3, ntoskrnl.exe!KeRemoveQueueEx+0x26d

4, ntoskrnl.exe!KeIsAttachedProcess+0x17a2

5, ntoskrnl.exe!KeIsAttachedProcess+0xe53

6, ntoskrnl.exe!setjmpex+0x34a3

7, ntdll.dll!ZwWaitForWorkViaWorkerFactory+0xa

8, ntdll.dll!RtlFreeUnicodeString+0x1ab6

9, kernel32.dll!BaseThreadInitThunk+0x22

10, ntdll.dll!RtlUserThreadStart+0x34[/more]

после последней ошибки Process Hacker v2.36 r6158

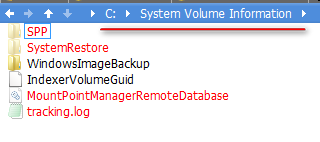

Добавлено: Или в 7 сама ОС создает подобный каталог при создании профиля? Первый раз слышу, потому как на 7 практически не работал. На 8.1. ничего подобного не видел, может при системном крахе создастся, но у мну их небыло... тьфу, тьфу

Заранее спасибки!

Заранее спасибки!

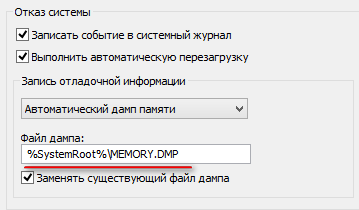

В виртуалке собака работает, а тут дампа тю-тю. Наверняка в реестре можно подкрутить, но искать и заниматься этим лень... лучше переводом займусь. )

В виртуалке собака работает, а тут дампа тю-тю. Наверняка в реестре можно подкрутить, но искать и заниматься этим лень... лучше переводом займусь. )