VladislavT Напустить партмагоид на зашифрованные винты с огромным количеством бэдов - это застрелиться, удавиться и утопиться одновременно. Зачем же Вы храните ценные данные на винтах, которые так "обслуживаются"?

Во-первых, очень советую контролировать SMART'ы всех винтов. Можно программой CrystalDiskInfo (она бесплатная, включите в ней английский язык и выберите резидентный режим в меню). Программа сообщит об увеличении количества унков и реаллокейтов в СМАРТе, но не покажет UDMA CRC Errors (этот атрибут можете иногда сами контролировать).

Во-вторых, Partition Magic, Acronis Disk Director и т.п. проги, называемые партмагоидами, очень опасны для данных. Не запускайте их, если к компу подключен хотя бы один носитель с нужной инфой, не защищенный от записи.

В-третьих, шифрование - это очень опасно. Имеет смысл только для личных данных, типа скана паспорта или "интимных" вещей. Но тогда лучше сделайте файл-контейнер TrueCrypt (он бесплатный). И не держите там ничего ценного. Из-за любого глюка теряете доступ сразу ко всему контейнеру (диску, разделу, файлу). Что можно сделать с расшифровкой - это вопрос... Если бы разделы были расшифрованы, но не монтировались в Винде (RAW), это было бы вполне решаемо. Но они у Вас еще не расшифрованы, а расшифровать не получается, потому что на винтах кучи бэдов (реаллоков) и на них был напущен Акронис (что именно стало причиной - ХЗ).

Цитата: когда я использовал акронис диск был расшифрован

Прислушайтесь к словам

9285. Когда Вы запускали Акронис под Виндой, разделы были расшифрованы, т.е. доступ к ним был через фильтр шифровальщика, который шифровал и расшифровывал on-the-fly. Из Ваших слов не совсем понятно, в каком именно загрузчике был расшифровщик (MBR, бутсектор или Винда), но после перезагрузки, как я понял, до ввода пароля не дошло и Акронис начал работать с зашифрованными разделами...

Цитата: как и в чем делать дампы и чекдиск?

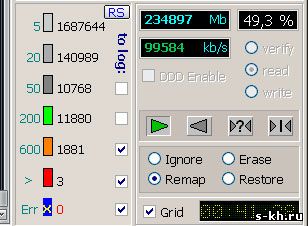

Дампы делаются через DMDE - Сервис - Копировать секторы, источник - физический диск, приемник - файл (пожалуйста, не переименовывайте). Начальный сектор и число секторов - по заданию. Начальный сектор раздела DMDE должна показать в окне "Разделы", или выберите источник - раздел, и тогда начальный сектор 0, как и для физического.

Чекдиск лучше запускать в консоли (cmd.exe) в формате chkdsk.exe БукваРаздела: (без /f). Это в Вашем случае будет только на чтение.

Но ИМХО ни дампы, ни Чекдиск не помогут, хотя попробовать стоит.

По скринам 99% имеем зашифрованные разделы. На первом скрине есть что-то незашифрованное, но с началом в 63-м секторе, а не 2048, как указано в таблице. Но, скорее всего, это реликт, т.к. на втором винте уже ничего подобного нет, а запись в таблице, для которой нет бутсектора, его копии и следов ФС, также присутствует, как и на первом скрине. Непонятно только откуда взялись эти следу бутсекторов и ФС на первом винте, по идее, после шифрования не должно там ничего находиться. Возможно, следы ФС расположены еще до 2048, в незашифрованной области.

Учитывая, что шифровальщик ругается на неправильный пароль, разделы зашифрованы с вероятностью практически 100%, и чтобы получить доступ к ним, нужно расшифровать. А как - это вопрос к авторам шифровальщика...

Если инфа очень нужна, лучше сразу обратиться в DR-фирму типа mhdd.ru или R-Lab. Если хотите что-то делать самостоятельно, то очень желательно сделать посекторные копии физических дисков, потому что по СМАРТу один из них почти труп, другой - средняя степень забэдованности. Посекторная копия делается примерно так же, как дамп, но на источнике оставляется умолчальное число секторов (т.е. весь диск), а в качестве приемника выбирается новый физический диск (размером не меньше источника). Это не гарантирует безопасность (тот винт, где тысячи реаллоков, может сдохнуть при копировании), но существенно повышает шансы по сравнению с работой на дохнущих винтах.

. Но так чтобы "крах всего диска" ??? Что конкретно понимается под "крахом диска"?

. Но так чтобы "крах всего диска" ??? Что конкретно понимается под "крахом диска"?